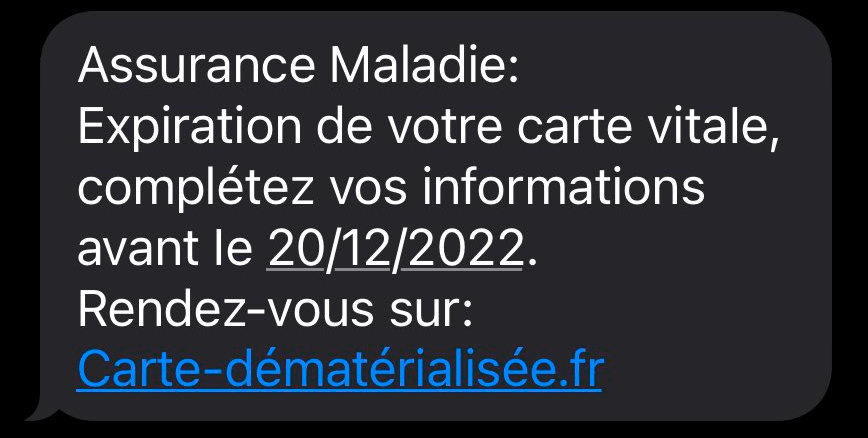

Chez Stalkphish nous nous plongeons – depuis plusieurs mois – dans certains réseaux de “scamma“, de scammers (arnaqueurs), pratiquant des campagnes de phishing parfois assez volumineuses et qui touchent plusieurs marques, enseignes ou services du gouvernement français, comme Ameli/Carte vitale, la vignette Crit’Air, les împots, ainsi que des services privés comme Netflix ou des services bancaires tels que ceux de la Société Générale, la Banque Postale, et bien d’autres.

Des services vendus sur des places de marché

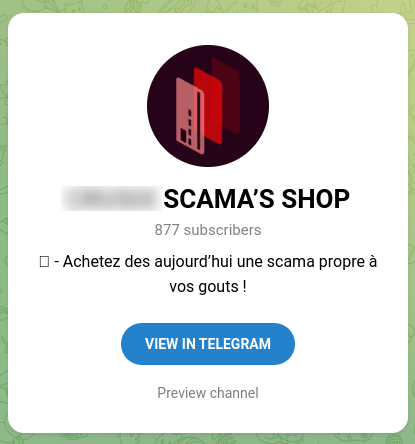

Ces dernières années nous avons pu observer qu’une multitude de “réseaux de l’arnaque” se sont créés. Ces réseaux qui permettent de mettre en contact des acteurs proposant des services dédiés à mener des campagnes d’arnaques (de types phishing/smishing/vishing), créés ainsi d’importantes places de marché.

Sans connaissance technique et pour une petite somme, les clients de la place de marché peuvent alors contracter auprès des vendeurs divers services leur permettant de créer l’infrastructure nécessaire, l’envoi de messages, la récupération des informations volées, voire la revente de ces informations.

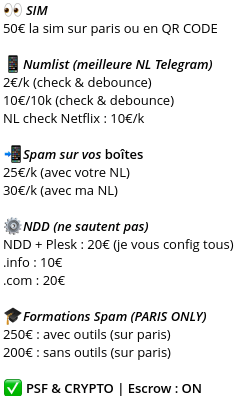

Les services que l’on retrouve proposés sont multiples, on peut compter ceux-là notamment:

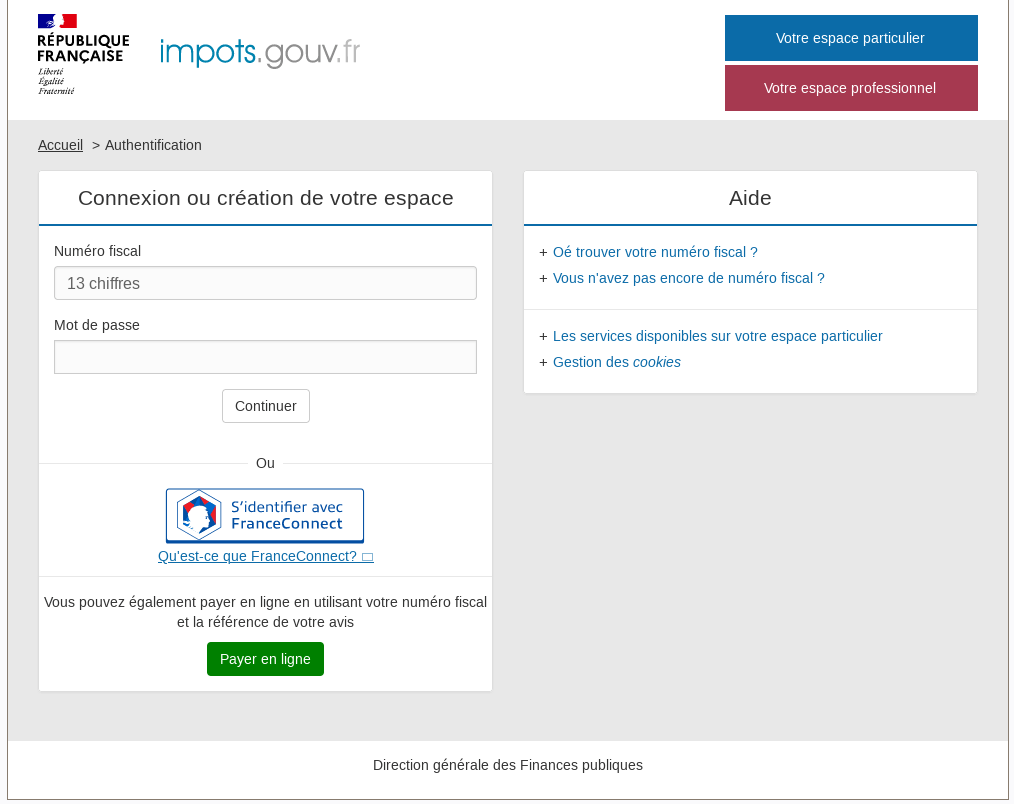

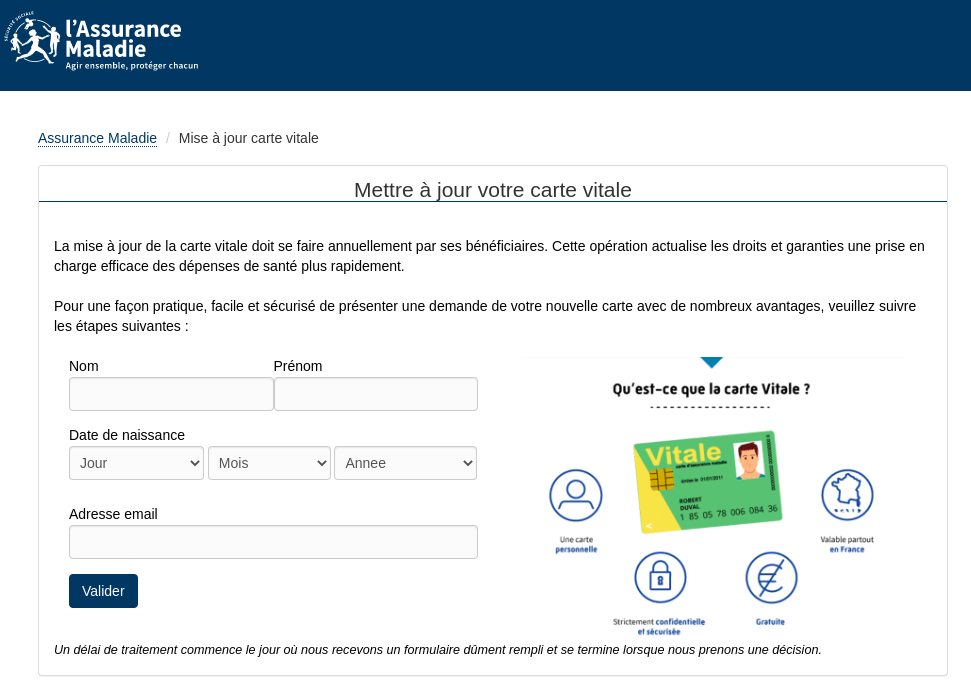

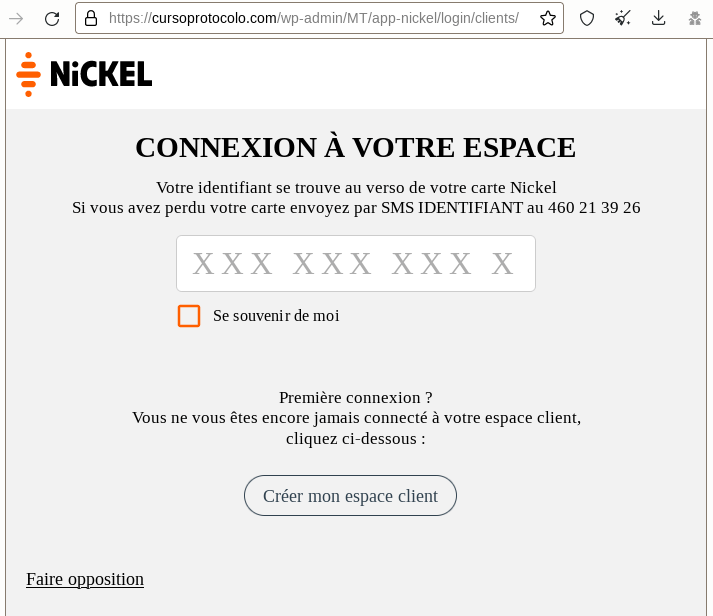

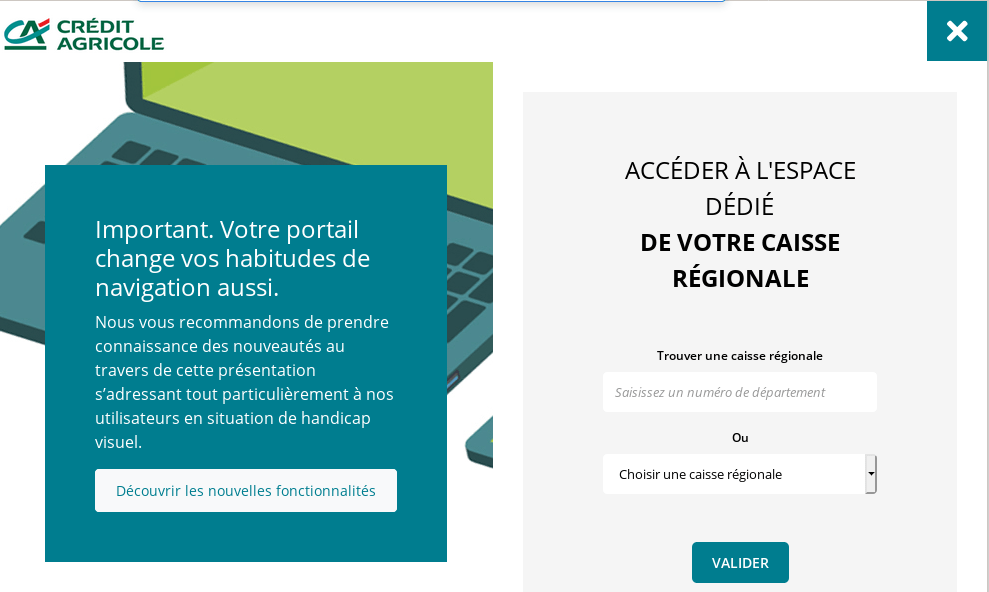

- Création et vente de kits de phishing (ces fausses pages qui nous font croire que nous sommes sur le portail officiel du service);

- Hébergement du kit de phishing;

- Location d’un nom de domaine associé à la campagne de phishing;

- Revente de listes de numéros de téléphone ou d’adresses e-mail valides;

- Services d’envoi d’e-mails ou de SMS à grande échelle;

- Vente de cartes SIM/e-SIM;

- Le décaissement d’argent depuis les comptes volés;

- Le blanchiment d’argent;

- Des formations à différentes techniques d’arnaque;

- Etc …

Les réseaux

Ces réseaux, ou places de marché – même si elles ne s’annoncent pas via Google Ads – ne sont pas particulièrement cachées dans des coins sombres des Internets, non, les revendeurs et clients utilisent des forums accessibles en ligne, mais plus particulièrement des réseaux comme ceux de Telegram ou Discord. L’accès se fait donc aisément par les applications dédiées à ces réseaux, pour qui sait où se rendre.

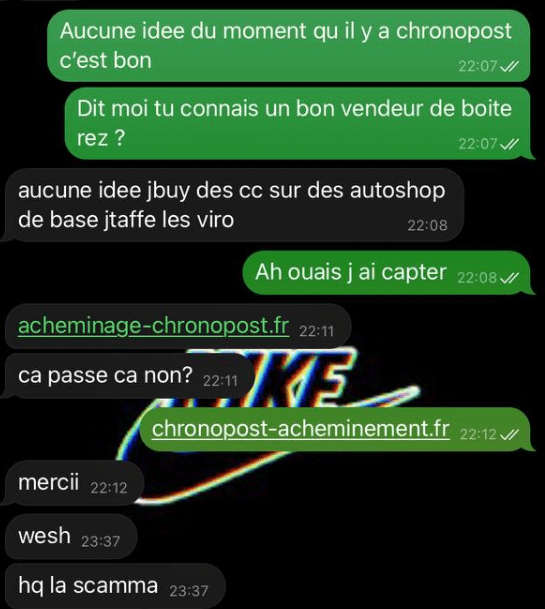

Les fournisseurs comme les clients de ces places de marché entrent en contact afin d’échanger des services contre des crypto-monnaies (Bitcoin, Ethereum, …), s’imaginant pouvoir éviter tout traçage des transactions, ainsi que des recharges type PCS, achetables anonymement en bureau de tabac.

Des bots Telegram sont aussi disponibles: les autoshops. L’autoshop permet, comme son nom l’indique, de faire vous-même votre choix parmis une liste de services, puis les régler. Ils vous seront automatiquement livrés.

La campagne de phishing

Pour monter une campagne de phishing l’arnaqueur est tenu de contracter ou preparer plusieurs services:

- un nom de domaine associé à la marque usurpée (ou “ndd”), qui soit le plus ressemblant à la marque ou service usurpé ;

- un kit de phishing le plus proche possible graphiquement du site officiel: appelé aussi “scamma” ;

- un serveur d’hébergement pour accueillir le site de phishing: souvent du RDP/Plesk, il est souvent loué chez un hébergeur dit “bullet-proof“, difficilement joignable par les autorités pour demander d’arrêter la campagne en cours ;

- des listes de numéros de téléphone, ou d’e-mails, valides: appelées aussi “NL”, ces listes sont vérifiées par divers moyens afin de ne pas spammer dans le vide ;

- un service d’envoi de SMS ou e-mails, il existe divers services d’envoi de SMS disponibles sur les Internets, automatisables via des API pour certains ;

- un message d’hameçonnage destiné à être envoyé par SMS ou e-mail ;

- une adresse e-mail, ou un canal Telegram (voir ce post à ce sujet), pour récolter les résultats (nommés “rez”) de la campagne.

Quelques chiffres

Prix d’une campagne :

Plusieurs fournisseurs donc plusieurs fourchettes de prix sont accessibles, passant parfois du simple au triple, même si ce vendeur peut présenter des packs complets:

Pour les prix les moins chers que nous avons pu constater (phishing kit configuré + hébergement + liste de SMS/adresses e-mails), ils sont de cet ordre:

- 5€ pour l’hébergement du kit de phishing.

- 2€ pour le nom de domaine associé à la campagne et à la marque falsifiée.

- 2€ pour une liste de 1000 numéros de téléphones

Ajoutez à ces services l’envoi d’e-mails ou SMS – si l’acteur n’a pas déjà les outils pour le faire – et vous avez une campagne de phishing complète prête à l’emploi!

Campagnes hébergées :

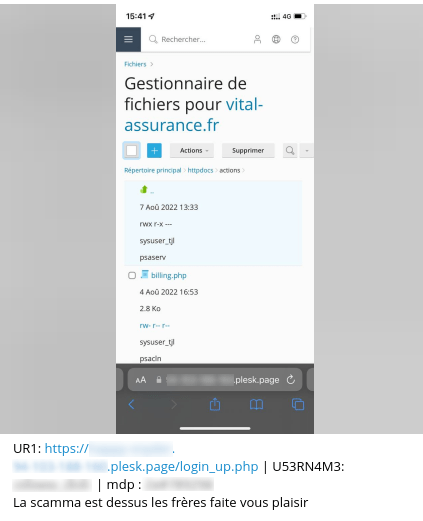

On peut voir ici l’accès à un serveur hébergeant un kit de phishing Ameli/Carte vitale, serveur proposé par un vendeur :

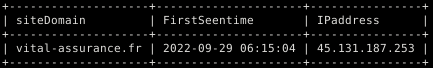

En utilisant les données récoltées et enrichies de Stalkphish.io, on peut estimer l’utilisation faite du serveur Plesk précédemment cité et pointant sur le nom de domaine “vital-assurance.fr“, qui pointait alors sur l’adresse IP 45.131.187.253:

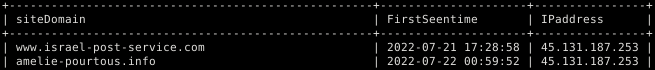

En recherchant les détections Stalkphish.io sur l’adresse IP, on constate que ce nom de domaine (NDD) était détecté dès le 11 juillet 2022:

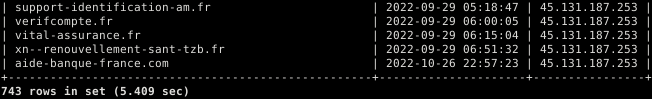

Enfin, en listant le nombre de noms de domaine pointant sur cette adresse, on peut observer que le serveur a pu être utilisé jusque fin octobre 2022, mais surtout qu’il a pu héberger plus de 700 campagnes de phishing différentes!

Taux de réussite :

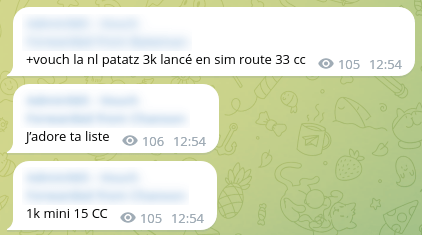

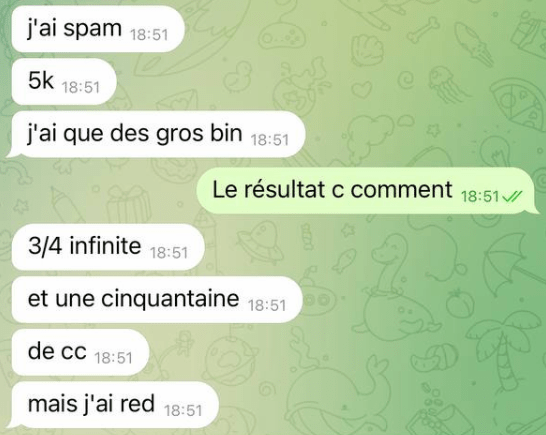

On peut estimer le taux de réussite, en nombre de numéro de cartes de crédit (ou CC) en fonction du nombre de SMS envoyés, grâce aux remontées des utilisateurs sur les canaux de “vouch” des vendeurs. Les canaux de vouch ou proof servent à afficher la qualité des prestations ou des données, grâce aux témoignages des utilisateurs.

Les chiffres annoncés sur certains canaux montrent qu’une campagne envoyée à 1000 (1k) victimes potentielles, peut réussir à un taux de 1% voire 1,5% (soit 10 à 15 numéros de cartes de crédit valides) avant que la campagne ne soit arrêtée:

Les risques à venir

Les campagnes de phishing se sont industrialisées ces dernières années, alors qu’autrefois il fallait trouver les services d’un pirate, ou avoir les compétences nécessaires, pour trouver où héberger un kit de phishing, aujourd’hui il n’y a qu’à souscrire à quelques services en ligne proposés par des francophones pour pouvoir héberger sa campagne sur un serveur “bullet-proof“ (que l’on ne peut pas faire éteindre) avec un nom de domaine dédié à la campagne.

L’ère n’est pas encore au PHaaS (Phishing as a Service) comme cela peut être à la mode sur certaines places de marché internationales, mais cela risque de prendre ces proportions. Même si, pour le moment, les connaissances techniques de ces acteurs semblent encore assez limitées, il y a fort à parier que de nouveaux acteurs viendront se greffer à ce marché juteux au cours des prochains mois/années.

A propos de StalkPhish

Nous proposons pour une part des outils libres, aux sources ouvertes et téléchargeables, essentiellement axées sur la lutte anti-phishing et sur l’usurpation d’identité des marques (StalkPhish OSS, PhishingKit-Yara-Rules, PhishingKitHunter).

Nous proposons aussi des données enrichies liées à ces campagnes de phishing massives, par le biais de notre portail StalkPhish.io, dédiées à la détection et l’investigation numériques sur les acteurs et leurs infrastructures.

Aussi, nous partageons régulièrement du savoir et des analyses de kits de phishing sur notre blog StalkPhish.com.

Vous pouvez nous contacter pour de plus amples renseignements via notre page de contact.

(S’agissant d’un réseau francophone, ciblant des marques et utilisateurs francophones, nous avons décidé exceptionnellement d’écrire ce billet de blog en français, la société Stalkphish étant une société française.)

Discover more from StalkPhish - phishing, scam and brand impersonation detection

Subscribe to get the latest posts sent to your email.

3 comments on “Une campagne de phishing Netflix, Société Générale, Ameli ou Crit’air pour 10€”